DHCP (Dynamic Host Configuration Protocol) adalah salah satu layanan yang biasanya tersedia di jaringan untuk mempermudah pengaturan alamat IP klien. Server DHCP sangat membantu pekerjaan satpam jaringan karena pengaturan akan dilakukan secara otomatis. Coba bayangkan jika suatu kantor memiliki 5 lantai dengan jumlah klien per lantai sebanyak 40 PC. Betapa melelahkannya pekerjaan seorang network administrator untuk mengurusi pengalamatan di klien-klien itu jika semuanya dilakukan secara manual.

IPCop sebagai distro Linux yang menyasar kebutuhan firewall juga datang dengan fitur DHCP. Kita hanya perlu mengaktifkan dan melakukan konfigurasi DHCP server di IPCop jika kita memilih untuk tidak mengaktifkannya di proses instalasi dan konfigurasi dasar. Aktivasi dan konfigurasinya dilakukan melalui antarmuka berbasis web dengan mengakses alamat IP server IPCop di port 8443.

Selanjutnya, pilih sub-menu "DHCP Server" dari menu "Services" dari halaman utama.

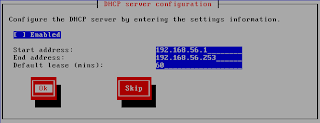

Di halaman pengaturan layanan DHCP, cek pilihan "Enabled" untuk mengaktifkan layanan ini. Tentukan juga batasan alamat yang akan diberikan ke klien yang menggunakan DHCP server di field "Start Address" dan "End Address". Field "Default lease time (mins)" secara otomatis berisi nilai 60, sesuaikan dengan kebutuhan. Isikan alamat DNS server yang akan digunakan klien pada field "Primary DNS" dan "Secondary DNS". Field lain bersifat opsional. Klik tombol "Save" untuk menyimpan dan menjalankan DHCP server.

DHCP server juga memungkinkan pemberian alamat IP yang tetap (fixed lease) untuk beberapa klien. Untuk menambahkan klien yang akan mendapatkan alamat IP tetap, klik tombol "Add a new fixed lease".

Lalu masukkan pasangan "MAC Address" dan "IP Address" serta "Router IP Address" atau alamat default gateway seperti tampak pada gambar berikut. Klik tombol "Add" untuk menyimpan perubahan ini.

Hasilnya akan muncul seperti tampak pada gambar di bawah ini.

Dari sini kita dapat melakukan perubahan-perubahan seperti edit, disabled, enabled, dan remove pemberian alamat IP tetap (fixed lease).

IPCop sebagai distro Linux yang menyasar kebutuhan firewall juga datang dengan fitur DHCP. Kita hanya perlu mengaktifkan dan melakukan konfigurasi DHCP server di IPCop jika kita memilih untuk tidak mengaktifkannya di proses instalasi dan konfigurasi dasar. Aktivasi dan konfigurasinya dilakukan melalui antarmuka berbasis web dengan mengakses alamat IP server IPCop di port 8443.

Selanjutnya, pilih sub-menu "DHCP Server" dari menu "Services" dari halaman utama.

Di halaman pengaturan layanan DHCP, cek pilihan "Enabled" untuk mengaktifkan layanan ini. Tentukan juga batasan alamat yang akan diberikan ke klien yang menggunakan DHCP server di field "Start Address" dan "End Address". Field "Default lease time (mins)" secara otomatis berisi nilai 60, sesuaikan dengan kebutuhan. Isikan alamat DNS server yang akan digunakan klien pada field "Primary DNS" dan "Secondary DNS". Field lain bersifat opsional. Klik tombol "Save" untuk menyimpan dan menjalankan DHCP server.

DHCP server juga memungkinkan pemberian alamat IP yang tetap (fixed lease) untuk beberapa klien. Untuk menambahkan klien yang akan mendapatkan alamat IP tetap, klik tombol "Add a new fixed lease".

Lalu masukkan pasangan "MAC Address" dan "IP Address" serta "Router IP Address" atau alamat default gateway seperti tampak pada gambar berikut. Klik tombol "Add" untuk menyimpan perubahan ini.

Hasilnya akan muncul seperti tampak pada gambar di bawah ini.

Dari sini kita dapat melakukan perubahan-perubahan seperti edit, disabled, enabled, dan remove pemberian alamat IP tetap (fixed lease).